Internet w podróży – jak bezpiecznie z niego korzystać

Podróżowanie i internet są dzisiaj zazwyczaj ściśle powiązane. Większość z nas na czas wyjazdu nie jest w stanie przejść totalnie offline – nie chce, ze względu na komfort lub nie może, bo, tak jak my, prowadzi podróżniczego bloga. Będąc poza domem sprowadzamy na siebie jednak ryzyko znacznie większego niebezpieczeństwa w czasie korzystania z sieci. Dzisiaj napiszemy o tym, co robić, aby to ryzyko zminimalizować i żeby cyberprzestępcy nie pokrzyżowali nam podróżniczych planów. Przy okazji pokażemy wam zupełnie inny internet.

Uwaga, TL;DR!

Ten tekst jest nieco długi i tematyka w nim zawarta może być trudna, ale zdecydowanie warto się z nim zapoznać! Prawdopodobnie będziesz chcieć do niego wrócić, bo trudno go ogarnąć „na raz”. Dlatego też poniżej przygotowaliśmy poręczny spis treści :) Dla tych, którzy totalnie nie mają czasu zapraszamy chociaż do zapoznania się z infografiką znajdującą się na końcu tekstu!

Spis treści

- Wstęp

- Zagrożenia

- Działania

- Ochrona kart płatniczych

- Ochrona kont w serwisach bankowych

- Ochrona kont poczty elektronicznej

- Zapomnij o korzystaniu z publicznych komputerów

- Korzystanie z publicznych sieci wifi

- Szyfrowanie transmisji

- Elektroniczne kopie dokumentów

- Używanie haseł

- Kopie bezpieczeństwa

- Szyfrowanie urządzeń

- Zdalne wymazywanie

- Aktualizacje systemu i aplikacji

- Zapomnij o Windows

- The Great Firewall of China

- Infografika

- Dodatkowe lektury

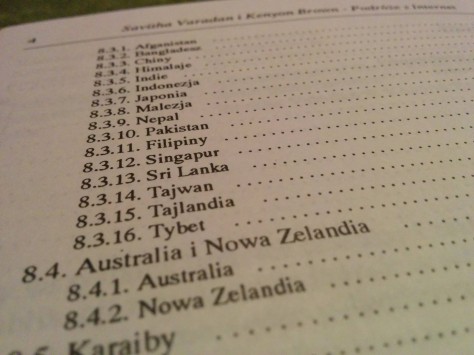

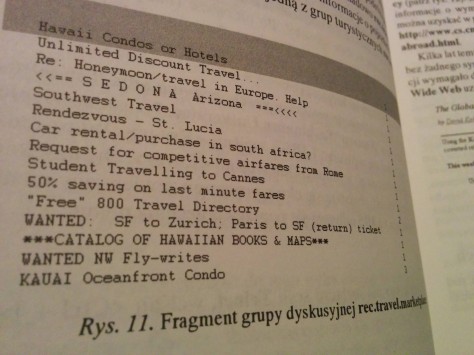

„Podróże z Internet” to wydana ponad 20 lat temu (kwiecień 1995) książeczka. Ponieważ Google pojawił się dopiero 3 lata później, tego typu wydawnictwa odpowiadały na potrzebę docierania do określonych tematycznych zasobów sieci – tutaj dotyczących podróżowania. Indeks zawiera alfabetyczny spis kontynentów i krajów, a poszczególne rozdziały po 2-3 witryny www, które możemy sobie przepisać w okno naszego Mosaica. Polski w wykazie nie było.

Dzisiaj już odmieniamy słowo internet (niektórzy politycy mówią wręcz o internetach), a na hasło „Podróże z internetem” większość pomyśli sobie pewnie, że chodzi o dostęp do wifi w trakcie podróży za pomocą smartfona albo sposób na to, jak tanio kupić na lokalnym rynku kartę 3G/LTE, tak żeby móc być online na facebooku w czasie wyjazdu non-stop. A przynajmniej zawsze wtedy, kiedy poczujemy, że tego potrzebujemy.

Od tych zamierzchłych czasów technologia ewoluowała. Dzisiaj problemy takie jak znalezienie informacji, czy wykonanie rezerwacji i zakupu przez internet praktycznie nie istnieją (chyba że siedzicie na 3G w prepaidzie od Brazylijskiego TIMa, który z jakichś powodów postanowił limitować łącze do 100 kilobitów na sekundę). Są za to inne, istotne problemy, często wiążące się z bezpieczeństwem, które są chlebem powszednim podczas podróżowania („Czy właśnie nie zrobiłem czegoś strasznie głupiego?”) i o których, o dziwo, nikt jeszcze nie napisał książki.

Skorzystajcie z mojego zawodowego doświadczenia, a wpis ten niech ten będzie takim podręcznikiem przetrwania, opisującym podstawowe zagrożenia, z jakimi możecie mieć do czynienia podróżując i korzystając z internetu oraz – w drugiej części – poradnikiem, co zrobić aby konkretne zagrożenia zminimalizować.

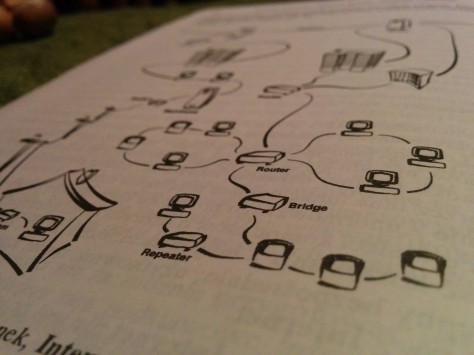

Ilustracją niech będą strony uroczej książki, która części może pomóc – tym, którzy je pamiętają – odbyć podróż w czasy, kiedy internetem rządził usenet i gopher, a pozostałym pokazać, jak świat zmienił się przez niespełna dwie dekady.